VPN

| Модель TCP/IP (RFC 1122) |

|---|

| Прикладний рівень |

| Транспортний рівень |

| Мережевий рівень |

| Канальний рівень |

VPN (скорочення від англ. virtual private network — віртуальна приватна мережа) — узагальнена назва клієнт-серверних технологій, які дають змогу створювати віртуальні захищені мережі поверх інших мереж із нижчим рівнем довіри. VPN-тунель, який створюється між двома вузлами, дозволяє приєднаному пристрою чи користувачу бути повноцінним учасником віддаленої мережі і користуватись її сервісами — внутрішніми сайтами, базами, принтерами, політиками виходу в інтернет. Безпеку передавання інформації через загальнодоступні мережі реалізовано за допомогою шифрування, внаслідок чого створюється закритий для сторонніх канал обміну інформацією. Технологія дозволяє об'єднати декілька географічно віддалених мереж (або окремих клієнтів) у єдину мережу з використанням для зв'язку між ними непідконтрольних каналів. Багато провайдерів пропонують свої послуги як з організації VPN-мереж для бізнес-клієнтів, так і для виходу в інтернет.

Прикладом створення віртуальної мережі є інкапсуляція протоколу PPP в будь-який інший протокол — IP (цю реалізацію називають також PPTP — Point-to-Point Tunneling Protocol) або Ethernet (PPPoE). Деякі інші протоколи також надають можливість формування захищених каналів (SSH).

Мета віртуальних приватних мереж полягає в тому, щоб дозволити мережевим хостам (ПК, серверам тощо) обмінюватися мережевими повідомленнями з приватним вмістом через іншу мережу, ніби вони є частиною тієї ж мережі, так, щоб зробити перетин із мережею-носієм повністю прозорим, починаючи з певного рівня і вище[1].

Користувачі, які є клієнтами постачальника послуг підключення до мережі, вважають таку мережу ненадійною, оскільки вона контролюється третьою стороною, і, як правило, хочуть створювати VPN із застосуванням протоколів, які забезпечують захист конфіденційності їхнього спілкування[2].

У протилежному випадку VPN надає постачальник[en], завдяки чому в ненадійній мережі частина власної мережевої інфраструктури ізолюється у віртуальних сегментах так, щоб вміст кожного сегмента був закритим відносно інших. Це робить придатними для побудови PPVPN багато інших протоколів тунелювання, навіть зі слабкими функціями безпеки або без них (наприклад, у VLAN)[1].

VPN складається з двох частин: «внутрішня» (підконтрольна) мережа, яких може бути кілька, і «зовнішня» мережа, через яку проходять інкапсульовані з'єднання (зазвичай використовують інтернет).

Можливе також під'єднання до віртуальної мережі окремого комп'ютера.[3]

Віддалений користувач з'єднується з VPN за допомогою сервера доступу, підключеного як до внутрішньої, так і до зовнішньої (загальнодоступної) мережі. При підключенні віддаленого користувача (або при встановленні з'єднання з іншою захищеною мережею) сервер доступу вимагає проходження процесу ідентифікації, а потім процесу автентифікації. Після успішного завершення обох процесів, віддалений користувач (віддалена мережа) отримує повноваження для роботи в мережі, тобто відбувається процес авторизації.

Фактична робота VPN залежить від того, на яких технологіях і протоколах вона побудована. Для передавання мережевих повідомлень з одного боку на інший використовують протоколи тунелювання. Їхня мета — отримувати мережеві повідомлення від застосунків (які працюють на рівні 7 OSI) на одному боці тунелю та відтворювати їх на іншому боці, вони фактично замінюють нижчі рівні мережі або зв'язку. Щоб повідомлення програм проходили через VPN, немає потреби змінювати пограми, оскільки віртуальна мережа або посилання доступні для ОС.

Програми, які реалізують функції тунелювання або проксі-сервера для себе, не роблячи такі функції доступними як мережевий інтерфейс, не вважаються реалізаціями VPN, але можуть частково відповідати тій самій або подібній меті кінцевого користувача щодо обміну приватним вмістом із віддаленою мережею (наприклад, перегляд інтранету через автентифікований проксі).

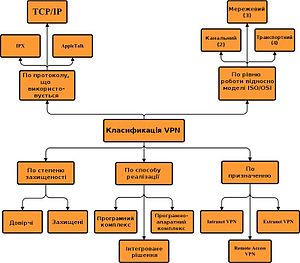

За типом використовуваного середовища VPN поділяють на захищені та довірчі.

Найпоширеніший варіант віртуальних приватних мереж. З його допомогою можна створити надійну та захищену підмережу на основі ненадійної мережі, зазвичай, інтернету. Прикладом захищених протоколів VPN є: IPsec, SSL та PPTP. Прикладом використання протоколу SSL є програмне забезпечення OpenVPN.

Використовують у випадках, коли середовище, яким передають дані, можна вважати надійним і потрібно розв'язати лише завдання створення віртуальної підмережі в рамках більшої мережі. Питання безпеки стають у цьому разі неактуальними. Прикладами подібних VPN-рішень є: MPLS і L2TP. (Коректніше сказати, що ці протоколи перекладають завдання забезпечення безпеки на інших, наприклад L2TP, як правило, використовують разом з IPsec).

Конфігурації віртуальних приватних мереж можна класифікувати залежно від призначення віртуального розширення, що робить різні стратегії тунелювання відповідними для різних топологій:

- Віддалений доступ

- Конфігурація «хост-мережа» аналогічна приєднанню одного чи кількох комп'ютерів до мережі, до якої неможливо підключитися безпосередньо. Цей тип розширення забезпечує доступ комп'ютера до віддаленої локальної мережі або будь-якої ширшої корпоративної мережі, наприклад інтранету. Кожен комп'ютер відповідає за активацію власного тунелю до мережі, до якої він хоче приєднатися. Приєднана мережа знає лише про один віддалений хост для кожного тунелю. Це може бути використано для віддалених працівників або для надання людям доступу до їхніх приватних домашніх чи корпоративних ресурсів без доступу до загальнодоступного інтернету. Тунелі віддаленого доступу можуть працювати як на вимогу, так і постійно. Правильна реалізація цієї конфігурації вимагає, щоб віддалений хост ініціював зв'язок із центральною мережею, до якої він має доступ, оскільки місцезнаходження віддаленого хоста зазвичай невідоме центральній мережі, доки він не спробує до неї приєднатися.

- Місце-місце

- Конфігурація «місце-місце» з'єднує дві мережі. Ця конфігурація розширює мережу в географічно розрізнених місцях. Тунелювання здійснюється лише між двома пристроями (наприклад, маршрутизаторами, брандмауерами, шлюзами VPN, серверами тощо), розташованими в обох мережевих розташуваннях. Потім ці пристрої роблять тунель доступним для інших хостів локальної мережі, яким потрібно досягти будь-якого хоста з іншого боку. Це корисно, щоб підтримувати стабільний зв'язок місць між собою, наприклад, мережі офісу з головним офісом або центром обробки даних. У цьому випадку будь-яку сторону можна налаштувати на ініціювання зв'язку, якщо вона знає, як зв'язатися з іншою стороною всередні мережі. Якщо обидві сторони відомі одна одній, а вибраний протокол VPN не прив'язаний до дизайну клієнт-се��вер, зв'язок може ініціювати будь-хто з двох, щойно вони побачать, що VPN неактивний або якийсь локальний хост намагається зв'язатися з іншим один, про який відомо, що він розташований на іншому боці.

У контексті конфігурацій типу «місце-місце» терміни інтранет і екстранет описують два різні випадки використання[4]. VPN типу «місце-місце» в інтранеті описує конфігурацію, в якій місця, з'єднані через VPN, належать одній організації, тоді як VPN типу «місце-місце» в екстрамережі об'єднує місця, що належать кільком організаціям.

Як правило, окремі особи взаємодіють із мережами VPN віддаленого доступу, тоді як компанії використовують з'єднання «місце-місце» для сценаріїв «бізнес до бізнесу», хмарних обчислень і філій. Однак ці технології не є взаємовиключними, і в дуже складній бізнес-мережі їх можна поєднувати, щоб забезпечити віддалений доступ до ресурсів, розташованих на будь-якому конкретному місці, наприклад, система замовлення, розміщена в центрі обробки даних.

Окрім загальної конфігурації топології, VPN також характеризують:

- протокол тунелювання, який використовується для тунелювання трафіку;

- розташування кінцевої точки тунелю, наприклад, на межі[en] клієнта або межі постачальника мережі;

- надані функції безпеки;

- рівень OSI, який вони надають для з'єднувальної мережі, наприклад зв'язок/пристрій рівня 2 або підключення до мережі рівня 3;

- кількість одночасно дозволених тунелів;

- відносини між суб'єктом, який реалізує VPN, і власником/провайдером мережевої інфраструктури, і чи довіряє перший середовищу другого, чи ні.

Для адаптації до наведених вище характеристик існує багато технологій VPN, кожна з яких забезпечує різні можливості мережевого тунелювання та різне покриття або інтерпретацію моделі безпеки.

Зазвичай, при створенні VPN використовують приєднання типу «точка-точка» до певного сервера, або встановлення ethernet-тунелю з певним сервером, при якому тунелю призначають певну підмережу. Сервер VPN при цьому виконує функції маршрутизації та фільтрування трафіку для доступу до локальної мережі через VPN.

За використання такого підходу все ще є можливість фільтрувати трафік через спосіб під'єднання (наприклад, використовувати для локальної мережі та для віддалених користувачів різні фільтри), але усунуто потребу налаштування маршрутизації, а віддалені машини включаються прямо в локальну мережу, бачать ресурси, навіть спроможні використовувати широкосмугові посилки взагалі без додаткового налаштування. Через таку VPN у них відображаються всі комп'ютери локальної мережі Windows, усі доступні XDMCP-сервери при XDMCP broadcast.

Існують реалізації віртуальних приватних мереж під TCP/IP, IPX і AppleTalk. Нині[коли?] спостерігається тенденція до загального переходу на протокол TCP/IP, і абсолютна більшість VPN рішень підтримує саме його. Адресація в ньому найчастіше вибирається згідно зі стандартом RFC 5735, з діапазону приватних мереж TCP/IP[уточнити].

Зазвичай VPN утворюють на рівнях не вище мережевого, бо застосування криптографії на цих рівнях дозволяє використовувати в незмінному вигляді транспортні протоколи (такі як TCP, UDP). Користувачі Microsoft Windows позначають терміном VPN одну з реалізацій віртуальної мережі — PPTP, причому її частіше використовують не для створення приватних мереж.

Найчастіше для створення віртуальної мережі використовують інкапсуляцію протоколу PPP в який-небудь інший протокол — IP (такий спосіб використовує реалізація PPTP — англ. Point-to-Point Tunneling Protocol) або Ethernet (PPPoE) (хоча і вони мають відмінності). Технологію VPN останнім часом[коли?] використовують не тільки для створення приватних мереж: деякі провайдери на пострадянському просторі надають за її допомогою вихід у інтернет.

Віртуальна приватна мережа заснована на протоколі тунелювання та може бути поєднана з іншими мережевими або програмними протоколами, що забезпечує додаткові можливості та реалізації іншої моделі безпеки.

- Internet Protocol Security (IPSec) група Internet Engineering Task Force (IETF) розробила для IPv6, він був обов'язковим у всіх реалізаціях IPv6, що відповідають стандартам, доти, RFC 6434 зробив його лише рекомендованим[5]. Цей протокол безпеки також широко використовується з IPv4. Його дизайн відповідає більшості вимог безпеки: доступність, цілісність та конфіденційність. IPSec використовує шифрування, інкапсулюючи IP-пакунок у пакунку IPSec. Деінкапсулювання відбувається в кінці тунелю, де початковий IP-пакунок розшифровується і пересилається за призначенням. Тунелі IPSec налаштовуються за протоколом Internet Key Exchange (IKE). Тунелі IPSec, створені за допомогою IKE версії 1 (також відомі як тунелі IKEv1 або часто просто «тунелі IPSec»), можуть самостійно забезпечувати VPN, але часто їх поєднують із протоколом тунелювання рівня 2 (L2TP). Їх комбінація дала змогу повторно використовувати наявні реалізації, пов'язані з L2TP, для гнучкіших функцій автентифікації (наприклад, Xauth), що бажано для конфігурацій віддаленого доступу. Ike версії 2, який створили Microsoft і Cisco, може використовуватися окремо для забезпечення функціональності IPSec VPN. Його основними перевагами є вбудована підтримка автентифікації за протоколом розширюваної автентифікації (EAP) і те, що тунель можна легко відновити після зміни IP-адреси відповідного хоста, що типово для мобільних пристроїв у роумінгу, або в мережах 3G чи 4G LTE. IPSec також підтримують багато мережевих апаратних прискорювачів,[6] що робить IPSec VPN бажаним для сценаріїв з низьким енергоспоживанням, таких як конфігурації VPN з постійним віддаленим доступом.[7][8]

- Transport Layer Security (SSL/TLS) може тунелювати трафік усієї мережі (як це робиться в проєктах OpenVPN і SoftEther VPN[en][9]) або забезпечувати безпеку окремого з'єднання. Низка постачальників надають можливості віддаленого доступу до VPN через TLS. До VPN на основі TLS можна без додаткових налаштувань підключатися з місць, де підтримується звичайна веб-навігація за протоколом TLS (HTTPS).

- Datagram Transport Layer Security[en] (DTLS) — використовується в Cisco AnyConnect VPN і OpenConnect VPN[10] для розв'язння проблем, пов'язаних з тунелюванням TLS за протоколом TCP (SSL/TLS засновані на протоколі TCP, і тунелювання TCP через протокол TCP може призвести до значних затримок і переривання з'єднання[11]).

- Microsoft Point-to-Point Encryption (MPPE) працює з протоколом тунелювання «точка-точка» і в декількох сумісних реалізаціях на інших платформах.

- Microsoft Secure Socket Tunneling Protocol (SSTP) тунелює трафік за протоколом «точка-точка» (PPP) або протоколом тунелювання рівня 2 через канал SSL/TLS (SSTP представлено у Windows Server 2008 і Windows Vista з пакунком оновлень 1).

- Багатопроменева віртуальна приватна мережа (англ. Multi Path Virtual Private Network; MPVPN). Зареєстрована торговельна марка «MPVPN» належить компанії-розробнику Ragula Systems[коли?][12]

- Secure Shell (SSH) VPN — OpenSSH пропонує тунелювання VPN (на відміну від переадресування портів[en]) для забезпечення безпеки віддалених підключень до мережі, міжмережевих з'єднань і віддалених систем. Сервер OpenSSH забезпечує обмежену кількість паралельних тунелів. Сама функція VPN не підтримує особистої автентифікації[13]. SSH частіше використовують, замість VPN-з'єднання між місцями, для віддаленого підключення до комп'ютерів або мереж.

- Протокол WireGuard. 2020 року його підтримку додано в ядра як Linux[14], так і Android[15], що відкрило можливість його впровадження VPN-провайдерами. Типово WireGuard використовує протокол Curve25519[en] для обміну ключами і ChaCha20-Poly1305[en] для шифрування та автентифікації повідомлень, але також включає можливість попереднього обміну симетричним ключем між клієнтом та сервером.

- OpenVPN — безкоштовний протокол VPN з відкритим кодом, заснований на протоколі TLS. Підтримує ідеальну пряму секретність і більшість сучасних захищених наборів шифрів, таких як AES, Serpent, TwoFish тощо. Нині його розробляє та оновлює OpenVPN Inc., неприбуткова організація, що надає безпечні технології VPN.

- Crypto IP Encapsulation (CIPE) — безкоштовна реалізація VPN із відкритим кодом для тунелювання пакцнуів IPv4 в UDP за допомогою інкапсулювання[16]. Для операційних систем Linux CIPE розробив Олаф Тітц, а порт для Windows реалізував Даміон К. Вілсон[17]. Розробку CIPE завершено 2002 року[18].

- PPTP (англ. Point-to-point tunneling protocol) — розроблено спільними зусиллями декількох компаній, включно з Microsoft.

- PPPoE або PPP (англ. Point-to-Point Protocol over Ethernet)

Довірені VPN не використовують криптографічного тунелювання, оскільки покладаються щодо захисту трафіку на безпеку мережі одного провайдера[19].

- Multiprotocol Label Switching (MPLS) часто накладає VPN, часто з контролем якості обслуговування, через надійну мережу доставки.

- L2TP[20], який є заміною на основі стандартів і компромісом, який бере хороші характеристики від кожного з двох власницьких протоколів VPN: Cisco Layer 2 Forwarding[en] (L2F)[21] (не рекомендований від 2009 року) і PPTP від Microso ft[22].

Щодо безпеки, VPN має або довіряти базовій мережі доставки, або забезпечувати захист за допомогою механізму в самій VPN. Крім випадків, коли надійна мережа доставки працює лише між фізично захищеними місцями, і надійним, і безпечним моделям потрібен механізм автентифікації, щоб користувачі могли отримати доступ до VPN[джерело?].

Мобільні віртуальні приватні мережі використовують тоді, коли кінцева точка VPN не прив'язана до однієї IP-адреси, а переміщується між мережами, такими як мережі передавання даних від операторів стільникового зв'язку, або між кількома точками доступу Wi-Fi, не припиняючи захищеного сеансу VPN або втрати сеансів[23]. Мобільні VPN широко використовують у громадській безпеці, де вони дають співробітникам правоохоронних органів доступ до комп’ютерної диспетчерської служби[en] та кримінальних баз даних[24], а також у інших організаціях із подібними вимогами, наприклад, керуванні польовими службами[en] та охороні здоров'я[25].

Обмеження традиційних VPN полягає в тому, що вони є з'єднаннями «точка-точка» і не мають тенденції підтримувати широкомовні домени[en]; отже зв'язок, програмне забезпечення та мережа, які ґрунтуються на рівні 2 і широкомовних пакунках, наприклад NetBIOS, що використовується в мережах Windows, можуть не підтримуватися повністю, як у локальній мережі. Для подолання цього обмеження призначені такі варіанти VPN, як VPLS[en] і протоколи тунелювання рівня 2[26].

У червні 2023 року з'явилося повідомлення, що версія популярного застосунку Swing VPN — Fast VPN Proxy для Android є ботнетом і виконує DDoS-атаки. За словами експерта, програма, розроблена Limestone Software Solutions, автоматично перетворює смартфон на хакерський інструмент. Незвичну активність помітив дослідник мережі Lecromee — його телефон постійно надсилав запити на певний вебсайт кожні 10 секунд. Програма нібито використовувала різні тактики, щоб приховати свої шкідливі дії і щоб атака залишалася непоміченою. З'ясувалося, що всі запити надсилалися з програми Swing VPN, встановленої на телефон. Експерт дізнався, що застосунок визначає справжню IP-адресу користувача відразу після встановлення, вибору мови та прийняття «Політики конфіденційності»[27].

РФ входить до трійки світових лідерів за кількістю завантажень застосунків, що дають змогу обходити блокування. Відповідно, Роскомнадзор від 1 березня 2024[уточнити] року планує блокувати всі VPN-сервіси в країні[28].

- ↑ а б virtual private network. NIST Computer Security Resource Center Glossary. Архів оригіналу за 2 січня 2023. Процитовано 2 січня 2023.

- ↑ What Is a VPN? - Virtual Private Network. Cisco (англ.). Архів оригіналу за 31 грудня 2021. Процитовано 5 вересня 2021.

- ↑ Структура VPN і чому проксі може бути не анонімним. Архів оригіналу за 17 травня 2021.

- ↑ RFC 3809 - Generic Requirements for Provider Provisioned Virtual Private Networks. sec. 1.1. doi:10.17487/RFC3809. RFC 3809.

- ↑ RFC 6434, «IPv6 Node Requirements», E. Jankiewicz, J. Loughney, T. Narten (December 2011)

- ↑ Security for VPNs with IPsec Configuration Guide, Cisco IOS Release 15S - VPN Acceleration Module [Support]. Cisco (англ.). Процитовано 9 липня 2024.

- ↑ VPN overview for Apple device deployment. Apple Support (англ.). Процитовано 9 липня 2024.

- ↑ About Always On VPN for Windows Server Remote Access. learn.microsoft.com (амер.). 22 травня 2023. Процитовано 9 липня 2024.

- ↑ 1. Ultimate Powerful VPN Connectivity. www.softether.org. SoftEther VPN Project. Архів оригіналу за 8 жовтня 2022. Процитовано 8 жовтня 2022.

- ↑ OpenConnect. Архів оригіналу за 29 червня 2022. Процитовано 8 квітня 2013.

OpenConnect is a client for Cisco's AnyConnect SSL VPN [...] OpenConnect is not officially supported by, or associated in any way with, Cisco Systems. It just happens to interoperate with their equipment.

- ↑ Why TCP Over TCP Is A Bad Idea. sites.inka.de. Архів оригіналу за 6 березня 2015. Процитовано 24 жовтня 2018.

- ↑ Trademark Status & Document Retrieval. tarr.uspto.gov. Архів оригіналу за 21 березня 2012. Процитовано 8 жовтня 2022.

- ↑ ssh(1) – OpenBSD manual pages. man.openbsd.org. Архів оригіналу за 5 липня 2022. Процитовано 4 лютого 2018.

- ↑ Salter, Jim (30 березня 2020). WireGuard VPN makes it to 1.0.0—and into the next Linux kernel. Ars Technica (амер.). Архів оригіналу за 31 березня 2020. Процитовано 30 червня 2020.

- ↑ Diff - 99761f1eac33d14a4b1613ae4b7076f41cb2df94^! - kernel/common - Git at Google. android.googlesource.com. Архів оригіналу за 29 червня 2022. Процитовано 30 червня 2020.

- ↑ Fuller, Johnray; Ha, John (2002). Red Hat Linux 9: Red Hat Linux Security Guide (PDF). United States: Red Hat, Inc. с. 48—53. Архів (PDF) оригіналу за 14 жовтня 2022. Процитовано 8 вересня 2022.

- ↑ Titz, Olaf (20 грудня 2011). CIPE - Crypto IP Encapsulation. CIPE - Crypto IP Encapsulation. Архів оригіналу за 18 травня 2022. Процитовано 8 вересня 2022.

- ↑ Titz, Olaf (2 квітня 2013). CIPE - encrypted IP in UDP tunneling. SourceForge. Архів оригіналу за 8 вересня 2022. Процитовано 8 вересня 2022.

- ↑ Cisco Systems, Inc. (2004). Internetworking Technologies Handbook. Networking Technology Series (вид. 4). Cisco Press. с. 233. ISBN 9781587051197. Процитовано 15 лютого 2013.

[...] VPNs using dedicated circuits, such as Frame Relay [...] are sometimes called trusted VPNs, because customers trust that the network facilities operated by the service providers will not be compromised.

- ↑ Layer Two Tunneling Protocol «L2TP» [Архівовано 30 червня 2022 у Wayback Machine.], RFC 2661, W. Townsley et al., August 1999

- ↑ IP Based Virtual Private Networks [Архівовано 9 липня 2022 у Wayback Machine.], RFC 2341, A. Valencia et al., May 1998

- ↑ Point-to-Point Tunneling Protocol (PPTP) [Архівовано 2 липня 2022 у Wayback Machine.], RFC 2637, K. Hamzeh et al., July 1999

- ↑ Phifer, Lisa. «Mobile VPN: Closing the Gap» [Архівовано 6 липня 2020 у Wayback Machine.], SearchMobileComputing.com, 16 July 2006.

- ↑ Willett, Andy. «Solving the Computing Challenges of Mobile Officers» [Архівовано 12 квітня 2020 у Wayback Machine.], www.officer.com, May, 2006.

- ↑ Cheng, Roger. «Lost Connections» [Архівовано 28 березня 2018 у Wayback Machine.], The Wall Street Journal, 11 December 2007.

- ↑ Sowells, Julia (7 серпня 2017). Virtual Private Network (VPN) : What VPN Is And How It Works. Hackercombat. Архів оригіналу за 17 червня 2022. Процитовано 7 листопада 2021.

- ↑ Популярний додаток для VPN виявився DDoS інструментом. 22.06.2023, 06:06 pm

- ↑ «Перестане працювати все»: у Росії заблокують усі VPN-сервіси (ВІДЕО). 18.10.2023, 23:35

- Иванов М. А. Криптографические методы защиты информации в компьютерных системах и сетях. — М. : КУДИЦ-ОБРАЗ, 2001. — 368 с.

- Кульгин М. Технологии корпоративных сетей. Энциклопедия. — СПб. : Питер, 2000. — 704 с.

- Олифер В. Г., Олифер Н. А. Компьютерные сети. Принципы, технологии, протоколы : учебник для вузов. — СПб. : Питер, 2001. — 672 с.

- Романец Ю. В., Тимофеев П. А., Шаньгин В. Ф. Защита информации в компьютерных системах и сетях. — 2-е изд. — М. : Радио и связь, 2002. — 328 с.

- Столлингс В. Основы защиты сетей. Приложения и стандарты = Network Security Essentials. Applications and Standards. — М. : «Вильямс», 2002. — 432 с. — ISBN 0-13-016093-8.

- B. Gleeson, A. Lin, J. Heinanen (02.2000). A Framework for IP Based Virtual Private Networks (RFC 2764). ietf.org (англ.). Архів оригіналу за 28 квітня 2010. Процитовано 30 грудня 2010.

- Dru Lavigne. VPN и IPSec на пальцах. nestor.minsk.by (рос.). Архів оригіналу за 19 лютого 2011. Процитовано 30 грудня 2010.

- Dr. Moritz Meyer. Was ist VPN. vpnwelt.com (нім.). Архів оригіналу за 7 серпня 2021. Процитовано 7 серпня 2021.

- Як працює VPN — відео Tokar.ua